EDV Wartung: Maßgeschneiderte IT Wartung, Services und Monitoring für eine sicher laufende EDV

Eine gute EDV Wartung ist wichtig, damit die EDV im Unternehmen zuverlässig arbeitet. First Class Consulting (1CC) bietet passende IT-Betreuung für Firmen, die ihre Systeme sicher und regelmäßig prüfen lassen möchten. Mit erfahrenem IT-Support, persönlicher Betreuung und einem klaren IT-Service hilft 1CC dabei, technisch sauber aufgestellt zu sein. So lassen sich Ausfälle früh erkennen, Probleme schnell beheben und jedes IT-System langfristig sicher betreuen.

Was Leser in diesem Blog EDV Wartung erwarten können

- warum regelmäßige Wartung für die EDV so wichtig ist

- welche Services und welcher Support Unternehmen im Alltag entlasten

- wie ein guter IT-Service dabei hilft, Ausfälle zu vermeiden

- warum persönliche Betreuung für stabile Systeme entscheidend ist

- wie sich technisch bedingte Störungen früh erkennen und beheben lassen

- wie 1CC ein IT-System sicher und zuverlässig betreuen kann

- welche Maßnahmen helfen, die EDV dauerhaft sicher zu halten

- wie Unternehmen mit der richtigen Wartung langfristig besser arbeiten

EDV Wartung und EDV-Betreuung: Services, Betreuung und IT-Service für zuverlässig sichere IT-Systeme

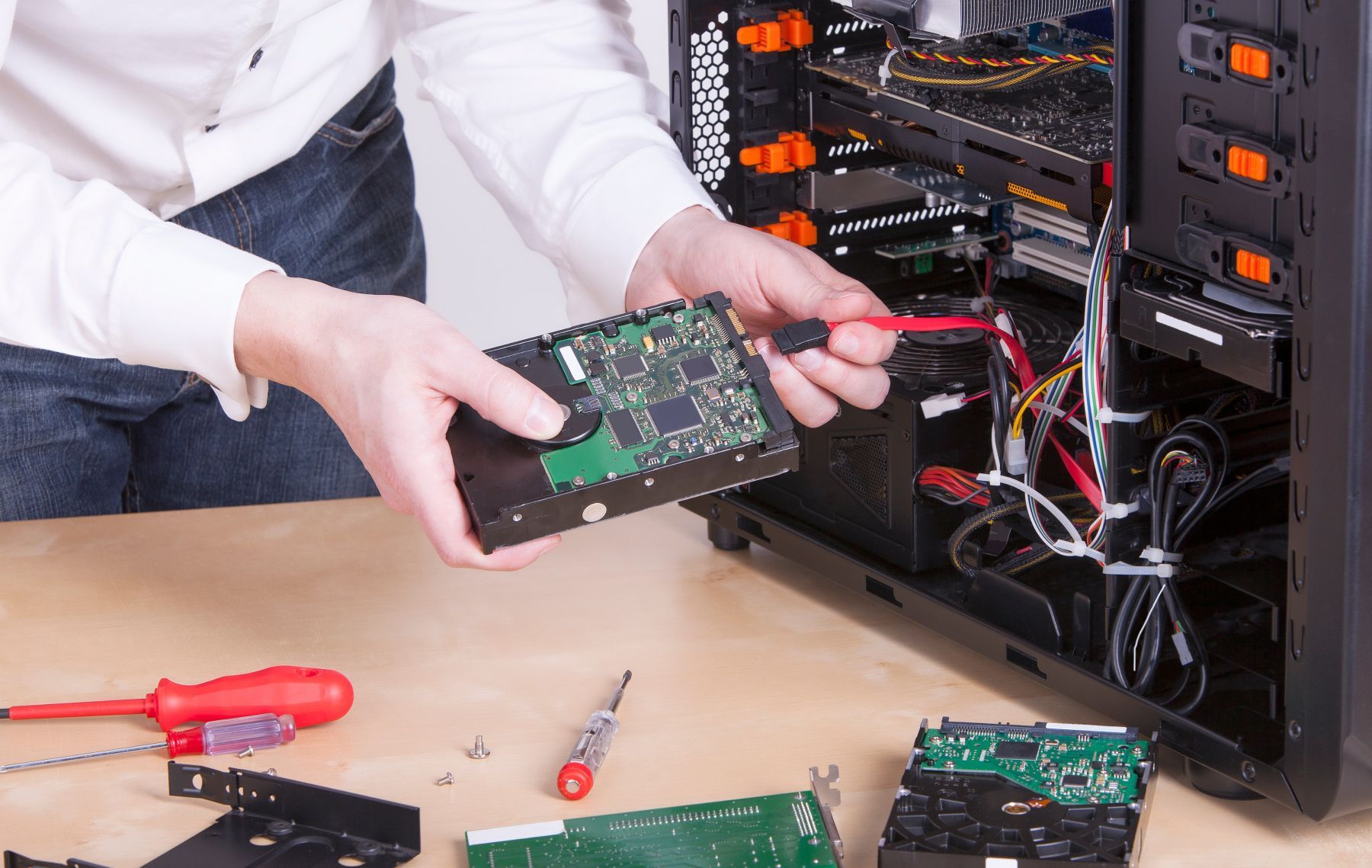

Eine gute EDV Wartung ist für Unternehmen essenziell. Wenn Computer, Programme und IT-Systeme regelmäßig geprüft werden, läuft die Arbeit reibungslos. First Class Consulting (1CC) unterstützt Firmen mit IT Services, IT-Betreuung und EDV-Betreuung, damit technische Probleme den Alltag nicht stören.

Viele Unternehmen möchten sich nicht selbst um jedes Update, jedes Backup und jede Fehlerbehebung kümmern. Ein erfahrenes, kompetentes Team übernimmt diese Aufgaben effizient, maßgeschneidert und angepasst an den Bedarf. So bleiben IT-Systeme auf dem neuesten Stand, Sicherheitslücken werden reduziert und die Zuverlässigkeit steigt.

Dazu gehören zum Beispiel:

- regelmäßige Wartungen von PCs, Servern und IT-Systemen

- Updates und Sicherheitsupdates für Programme und Geräte

- Kontrolle von Backup- und Backups-Prozessen

- Überprüfung der IT-Infrastruktur und der EDV-Infrastruktur

- Unterstützung durch IT-Support und PC-Service

- Fernwartung für schnelle Hilfe im Alltag

- maßgeschneidert geplante IT-Lösungen und IT-Dienstleistungen

Eine gute IT Wartung hilft auch dabei, Sicherheitslücken früh zu erkennen. Das ist wichtig, um Datenverlust, IT-Ausfälle und ungeplanten Stillstand zu minimieren. Unternehmen können sich dadurch besser auf ihr Kerngeschäft konzentrieren.

Was eine gute Betreuung leisten sollte

| Bereich | Nutzen für Unternehmen |

|---|---|

| EDV-Wartung | sorgt für stabile und sichere Abläufe |

| IT-Betreuung | begleitet den Alltag und löst technische Probleme |

| IT-Service | hilft bei Updates und bei der Fehlerbehebung |

| Backups | schützen vor Datenverlust |

| Monitoring | erkennt Probleme frühzeitig |

| Fernwartung | spart Zeit und verbessert Reaktionszeiten |

EDV Wartung mit Monitoring und proaktive IT-Wartung: Ausfälle minimieren, Schwachstellen erkennen und IT-Systeme sicher betreuen

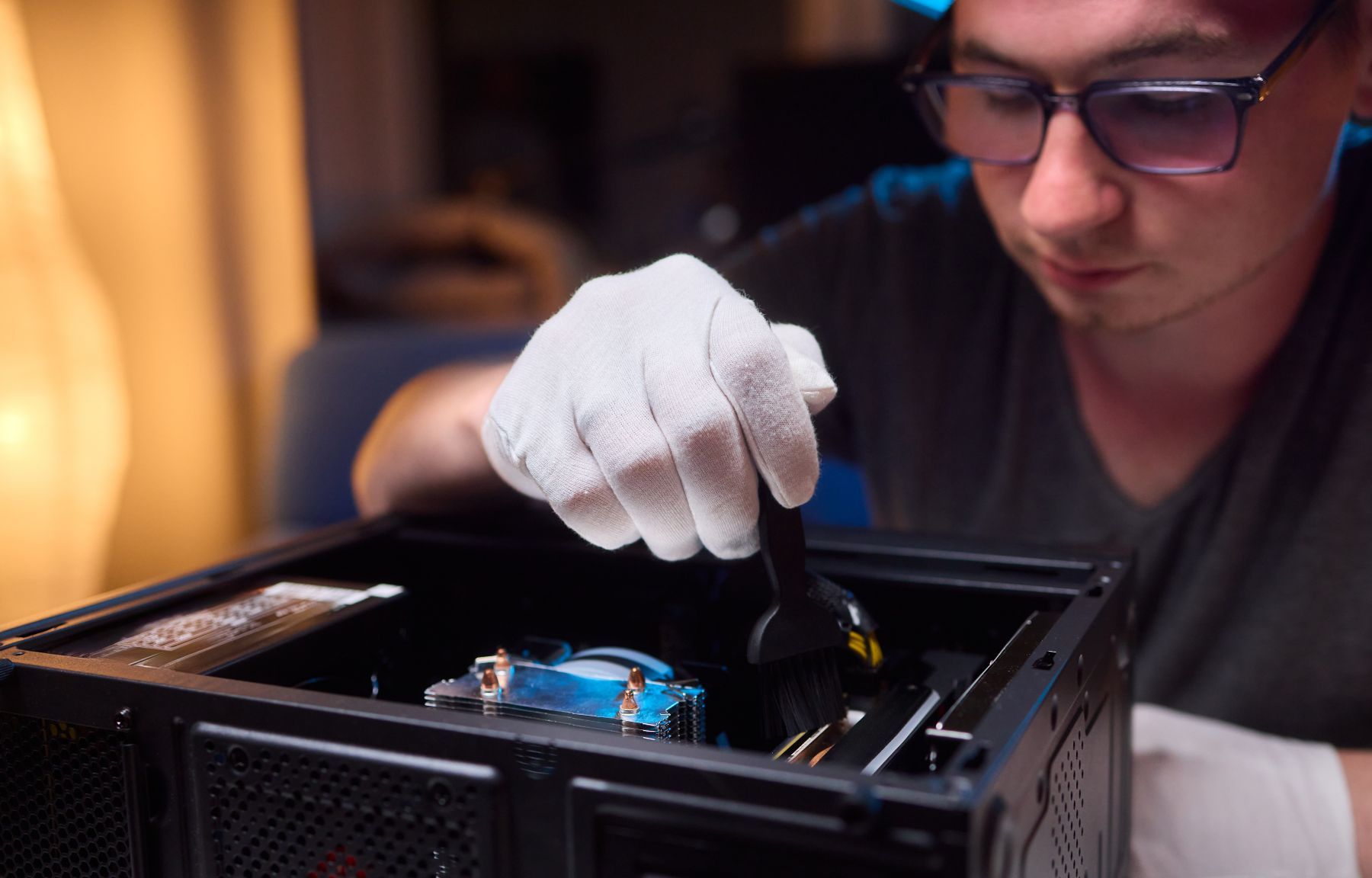

Monitoring ist ein wichtiger Teil moderner EDV Wartung. Systeme werden dabei regelmäßig überwacht. So lassen sich Schwachstellen, Ausfälle oder technische Probleme oft erkennen, bevor ein größeres Problem entsteht. Genau das macht proaktive IT-Wartung so effektiv.

Ein gutes Monitoring prüft zum Beispiel:

- ob Server stabil laufen

- ob Backups erfolgreich erstellt wurden

- ob Sicherheitsupdates fehlen

- ob Firewalls korrekt arbeiten

- ob Netzwerkkomponenten im Netzwerk sauber verbunden sind

- ob Microsoft-Dienste, Programme und Benutzerkonten fehlerfrei funktionieren

Wenn Probleme frühzeitig sichtbar werden, kann ein IT-Partner schnell reagieren und Probleme beheben. Das reduziert ungeplanten Aufwand und hilft, die Produktivität im Unternehmen zu sichern. Auch im IT-Bereich zählt heute vor allem, Störungen nicht nur zu lösen, sondern möglichst zu vermeiden.

Typische Vorteile von Monitoring und proaktiver Betreuung

| Thema | Vorteil |

|---|---|

| Monitoring | erkennt Probleme frühzeitig |

| proaktive Betreuung | verhindert viele IT-Ausfälle |

| Updates | halten Systeme stabil und sicher |

| Sicherheitsstandard | verbessert die IT-Sicherheit |

| Fehlerbehebung | läuft schneller und gezielter |

| Reaktionszeiten | werden kürzer |

Mit einer proaktive geplanten Betreuung lassen sich viele Störungen minimieren. Unternehmen arbeiten dadurch störungsfrei, sicher und reibungslos.

EDV Wartung im Wartungsvertrag: EDV-Wartung, EDV Wartungsvertrag und IT Wartung für regelmäßig betreute EDV-Infrastruktur

Ein Wartungsvertrag schafft klare Regeln. Ein EDV Wartungsvertrag oder ein allgemeiner Wartungsvertrag legt fest, welche Leistungen ein IT-Dienstleister übernimmt. So entsteht Planungssicherheit. Firmen wissen, welche Wartungen regelmässig stattfinden und welche IT-Dienstleistungen enthalten sind.

Ein solcher Vertrag kann angepasst und massgeschneidert gestaltet werden. Das ist wichtig, weil nicht jedes Unternehmen die gleichen IT-Systeme, Server-, Hardware- oder Netzwerk-Anforderungen hat. Manche Firmen brauchen viel IT-Support, andere eher Fernwartung, Backup-Kontrollen oder Hilfe bei Microsoft-Systemen.

Inhalte eines Wartungsvertrags

- regelmässige IT-Wartung und EDV-Wartung

- Pflege von IT-Systemen im Büro oder im Homeoffice

- Aktualisieren von Software und Betriebssystemen

- Updates und IT-Service für den laufenden Betrieb

- Betreuung von Servers, PCs und mobilen Geräten

- Kontrolle von Firewalls und Sicherheitsstandards

- Backup, Backups und Schutz vor Datenverlust

- Hilfe bei technischen Problemen und bei der Fehlerbehebung

- Unterstützung durch einen erfahrenen IT-Dienstleister oder ein Systemhaus

Beispiele für Leistungen im Vertrag

| Leistung | Beschreibung |

|---|---|

| IT-Wartung | regelmässige Prüfung der Systeme |

| EDV-Wartung | Betreuung der EDV-Infrastruktur |

| IT-Support | Hilfe bei Störungen und Fragen |

| Fernwartung | schnelle Unterstützung ohne Vor-Ort-Termin |

| Backup und Backups | Schutz wichtiger Daten |

| Sicherheitsupdates | schliessen Sicherheitslücken |

| Optimierung | bessere Leistung und mehr Zuverlässigkeit |

Ein guter Vertrag hilft dabei, die IT-Infrastruktur effizient zu betreuen und sicherzustellen, dass wichtige Abläufe im Unternehmen störungsfrei bleiben.

IT-Dienstleister für IT Services, technisch starken IT-Support und angepassten IT-Service für jedes IT-System

Ein kompetenter IT-Dienstleister ist mehr als nur ein Helfer bei Störungen. Er ist ein IT-Partner, der Unternehmen langfristig begleitet. Gute IT Services sind angepasst, qualitativ hochwertig und auf den Alltag des Kunden ausgerichtet. Das Ziel ist klar: IT-Systeme sollen sicher, stabil und effektiv funktionieren.

Ein erfahrener Partner aus dem IT-Bereich oder ein Systemhaus kennt viele typische Herausforderungen:

- Server-Probleme

- Hardware-Ausfälle

- schwache Netzwerkkomponenten

- fehlende Sicherheitsupdates

- Probleme mit Backups

- Schwachstellen in der IT-Sicherheit

- Fragen zu Microsoft, Netzwerken und Benutzerrechten

Wichtig ist auch, dass der Anbieter schnell helfen kann. Gute Reaktionszeiten, klare Prozesse und viel Expertise machen in der Praxis einen grossen Unterschied. Der richtige IT-Dienstleister hilft nicht nur beim Beheben von Fehlern, sondern auch bei der Optimierung bestehender IT-Lösungen.

Woran man einen guten IT-Partner erkennt

| Merkmal | Warum es wichtig ist |

|---|---|

| erfahren | kennt viele technische Situationen |

| kompetent | löst Probleme sauber und verständlich |

| proaktive Arbeitsweise | verhindert Ausfälle früh |

| massgeschneidert | Leistungen passen zum Unternehmen |

| effektiv | spart Zeit und Kosten |

| zuverlässig | sorgt für planbare Abläufe |

| innovativ | bringt moderne Lösungen ein |

Wenn sich Experten um die IT kümmern, können sich Firmen besser auf Kunden, Projekte und Wachstum konzentrieren. Genau das ist der grosse Vorteil einer professionellen EDV-Betreuung.

Zusammenfassung EDV Wartung

EDV Wartung und IT Wartung sind für Unternehmen heute unverzichtbar. Sie helfen, IT-Systeme sicher, aktuell und zuverlässig zu halten. Mit Monitoring, Backups, Sicherheitsupdates und regelmässigen Wartungen lassen sich Sicherheitslücken, Datenverlust und IT-Ausfälle minimieren. Ein guter Wartungsvertrag schafft Planungssicherheit und sorgt dafür, dass alle Leistungen klar geregelt sind. Ein erfahrenes Systemhaus oder ein kompetenter IT-Dienstleister unterstützt Unternehmen mit IT Services, IT-Support, Fernwartung und massgeschneiderten IT-Lösungen. So bleibt die EDV-Infrastruktur stabil und das Team kann sich auf das Kerngeschäft konzentrieren.

Wichtige FAQs mit Antworten

Was ist EDV Wartung?

EDV Wartung umfasst alle Arbeiten, die Computer, Server, Netzwerke und Programme zuverlässig und sicher halten. Dazu gehören Updates, Backups, Monitoring, Fehlerbehebung und die regelmässige Prüfung der IT-Systeme.

Warum ist IT Wartung wichtig?

IT Wartung hilft, Ausfälle und technische Probleme zu vermeiden. Sie verbessert die Zuverlässigkeit, erhöht die IT-Sicherheit und sorgt dafür, dass Unternehmen produktiv arbeiten können.

Was bringt ein Wartungsvertrag?

Ein Wartungsvertrag schafft klare Leistungen und feste Abläufe. Unternehmen wissen genau, welche Services enthalten sind. Das sorgt für Planungssicherheit und senkt das Risiko von ungeplanten Störungen.

Was ist der Unterschied zwischen EDV-Betreuung und IT-Betreuung?

Beide Begriffe meinen die laufende Unterstützung im Alltag. EDV-Betreuung wird oft im allgemeinen Sprachgebrauch genutzt. IT-Betreuung klingt moderner und umfasst meist auch Netzwerke, Cloud, Server und Sicherheitslösungen.

Welche Rolle spielt Monitoring?

Monitoring überwacht Systeme laufend. So lassen sich Probleme frühzeitig erkennen. Ein IT-Dienstleister kann dadurch schneller reagieren und Probleme lösen, bevor ein größerer Schaden entsteht.

Wie effektiv sind Backups gegen Datenverlust?

Backups sichern wichtige Daten regelmäßig. Falls ein Gerät ausfällt, ein Fehler passiert oder Schadsoftware auftritt, können Daten meist wiederhergestellt werden. Das ist ein zentraler Teil jeder IT-Sicherheit.

Was gehört zu einem guten IT-Service?

Ein guter IT-Service umfasst Support, Wartungen, Sicherheitsupdates, Backup-Prüfungen, Fernwartung, Beratung, Optimierung und Hilfe bei technischen Problemen im Alltag.

Warum ist ein externer IT-Dienstleister sinnvoll?

Ein externer IT-Dienstleister bringt Erfahrung, Expertise und feste Prozesse mit. Unternehmen müssen sich nicht selbst um alle IT-Themen kümmern und können sich stärker auf ihr Kerngeschäft konzentrieren.

Fazit EDV Wartung

Eine professionelle EDV Wartung ist die Grundlage für sichere und stabile Arbeitsabläufe. Unternehmen profitieren von regelmässiger IT Wartung, klaren Wartungsverträgen, gutem Monitoring und einem erfahrenen IT-Partner. Wer seine IT-Systeme, Server, Backups und Sicherheitslösungen konsequent betreuen lässt, kann Ausfälle minimieren, Sicherheitslücken schliessen und die Produktivität langfristig sichern. Genau deshalb sind EDV-Wartung, IT-Betreuung und moderne IT Services heute essenziell.